Blockchain: potenzialità e rischi di un mondo nuovo

La blockchain, tradotta letteralmente “catena di blocchi”, è una nuova tecnologia che sfrutta le caratteristiche di una rete di nodi informatici per gestire e aggiornare, in modo univoco e sicuro, un registro contenente dati e informazioni.

Viviamo un tempo caratterizzato da rapidissime trasformazioni sociali e tecnologiche. Ogni giorno veniamo a conoscenza di nuovi ritrovati dell’informatica e, assieme a questi, nascono neologismi e procedure per nominare e svolgere compiti quotidiani. L’ultimo decennio è stato caratterizzato da un gran parlare relativo alla tecnologia blockchain, le criptovalute, gli smart contract e molto altro. Il rischio maggiore è quello di restare impantanati in una confusione molto diffusa tra i non addetti ai lavori.

In cosa consiste e come funziona una blockchain

Una blockchain è un registro digitale in grado di memorizzare informazioni in modo sicuro, verificabile e permanente. Le informazioni possono essere di vario tipo: dai dati anagrafici alle transazioni economiche. Uno dei punti con maggiore attrattiva di questa tecnologia consiste nell’immutabilità dei dati trascritti. Questo significa che una volta registrata una transazione o una certificazione di proprietà, all’interno di un blocco di questa catena virtuale, questa non può essere alterata retroattivamente. Questa proprietà intrinseca della catena diventa un enorme vantaggio nella trasparenza delle operazioni economiche o dei certificati di proprietà di un qualsiasi bene. I campi di applicazione di questa tecnologia non si fermano certo a quello economico. Anzi, si espandono a ritmi vertiginosi, includendo i mercati immobiliari, la compravendita di opere d’arte e il gaming.

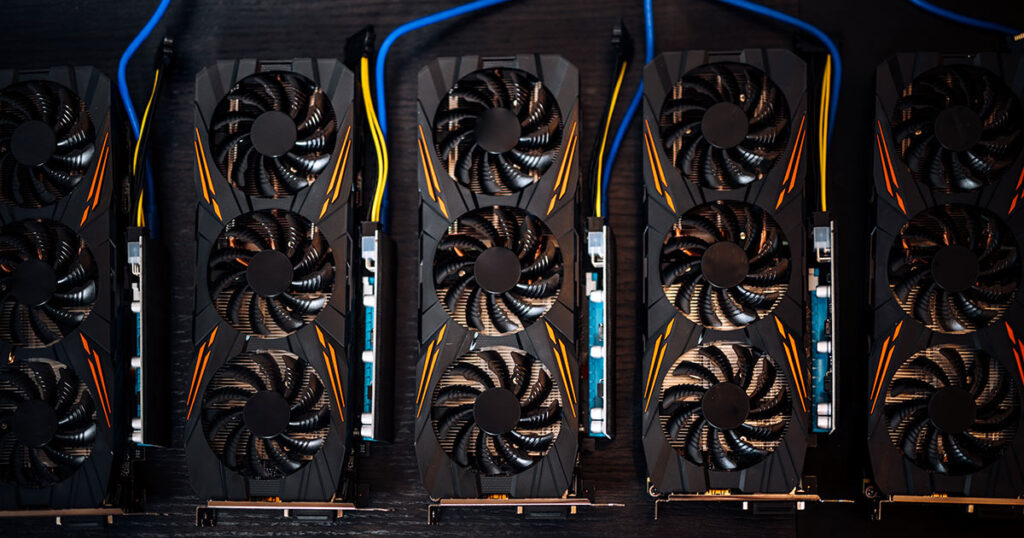

Ogni informazione registrata sulla catena deve essere validata. Per farlo ci si avvale di un codice di autenticazione, nel linguaggio tecnico “hash”. Questo può essere considerato alla stregua di un’impronta digitale: è univoco e collegato a un unico blocco di informazioni. Una volta generato l’hash collegato ai dati, questo raggiunge i nodi della rete per essere sottoposto a una verifica. Quando il nodo riceve un’informazione da validare inizia un processo chiamato mining. Quando uno dei validatori conclude la procedura, invia il risultato al resto dei nodi per verificarne la correttezza. Al termine della verifica il blocco validato viene aggiunto in via permanente alla catena.

Cenni storici

Il primo reale accenno alla blockchain risale al 2008, precisamente all’interno del “Bitcoin design paper”, il White Paper con cui Satoshi Nakamoto (pseudonimo la cui reale identità è ad oggi sconosciuta) illustra la sua idea rivoluzionaria relativa a una moneta virtuale governata esclusivamente da algoritmi, quindi decentralizzata: il Bitcoin. La decentralizzazione porta con sé una serie di vantaggi invidiabili sotto l’aspetto dell’economia di tempo e di denaro. Questa tecnologia, infatti, si slega dalla mediazione di banche o istituti di credito, grazie alla progettazione di una piattaforma distribuita su un network peer to peer (P2P, caratterizza uno scambio tra nodi equivalenti tra loro in termini di autorità). Occorre aspettare il 2009 per vedere rilasciato il Genesis Block, il blocco iniziale della Blockchain Bitcoin. In prima battuta, l’interesse per il mondo delle criptovalute e per tutto ciò che gli gravita intorno è andato incrementandosi lentamente. Tra il 2014 e il 2015, anche altre piattaforme – prima tra tutte Ethereum – hanno attinto agli stessi principi di funzionamento per creare diverse blockchain dedicate, con relative monete virtuali e smart contract regolatori. Non si è atteso molto tempo prima che l’idea alla base delle blockchain si distaccasse dalle criptovalute e iniziasse ad assumere ruoli sempre più variegati. In Italia, questa tecnologia ha visto la luce nel 2017, grazie alla partecipazione di Unicredit e Intesa San Paolo e alla sperimentazione del Global Payment Innovation di SWIFT.

Il lato oscuro della blockchain

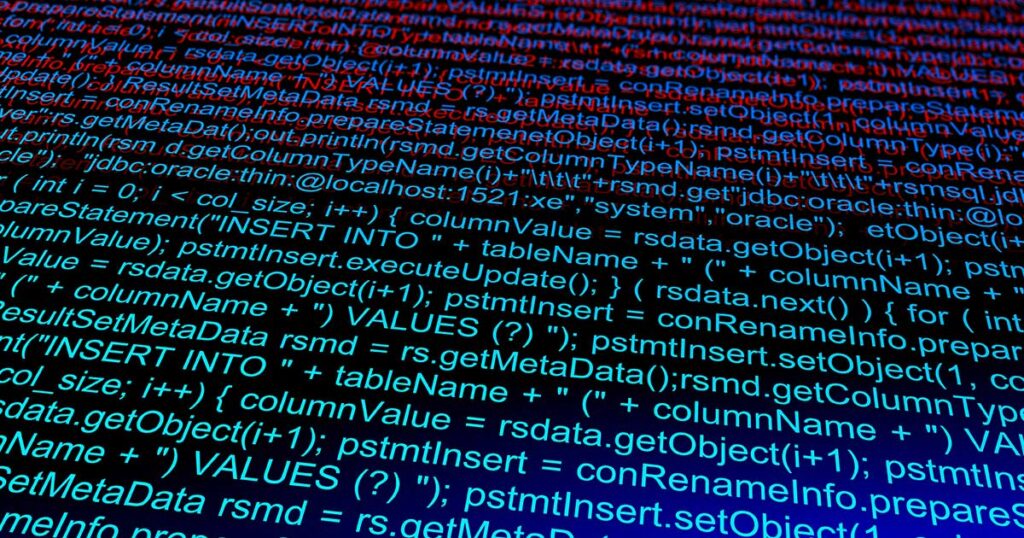

La tecnologia decentralizzata ha iniziato a inglobare un numero sempre maggiore di funzioni e campi di applicazione. La DeFi (Finanza Decentralizzata) è soltanto la punta di un enorme iceberg di funzionalità che potrebbero fare comodo ad altrettante funzioni operative o di controllo. Di pari passo con le numerose potenzialità di cui abbiamo parlato, però, anche il mondo della criminalità organizzata non ha tardato a ritagliarsi un pezzetto di spazio all’interno di questo vastissimo ecosistema. L’impossibilità di “controllare” le criptovalute che si muovono attraverso le blockchain le rende uno strumento estremamente adatto al compimento di illeciti. Grazie agli asset digitali, come i Bitcoin o gli Ether, è possibile acquistare droghe e armi, ma anche documenti falsi, dietro il pagamento di cifre talvolta neanche proibitive. Il lato oscuro delle blockchain è un ecosistema estremamente florido che, secondo un’inchiesta di The Verge, ha fatturato circa 1,23 miliardi di euro nel 2020.

Rischi della decentralizzazione

Al di là dell’aspetto criminoso, la decentralizzazione finanziaria, oltre che un immenso punto forte delle blockchain, rappresenta anche uno dei suoi punti deboli più insidiosi e invalidanti. Decentralizzato significa privo di intermediari, che si traduce in “più veloce”, “più trasparente” e “meno dispendioso”; caratteristiche che rendono bitcoin uno strumento privilegiato da parte della criminalità organizzata, terroristi, finanzieri ed evasori, consentendo loro di far circolare e conservare fondi illeciti che prescindono e travalicano ogni legge nazionale.

Al fine di garantire alle forze di PG un supporto che possa fronteggiare l’esigenza relativa alla tracciabilità dei dati registrati all’interno delle principali blockchain, il sistema a supporto dell’attività investigativa CIT – Financial Crime, software progettato e sviluppato all’interno dei laboratori MBS Engineering, è stato integrato per fronteggiare le richieste mutevoli legate alla ricostruzione degli estratti conto legati all’utilizzo illecito di nuove piattaforme virtuali.

Fonti:

FinanzaEtica

Borsa Italiana

W. Academy

The verve

Pictet – istituto di investimento